热门话题

#

Bonk 生态迷因币展现强韧势头

#

有消息称 Pump.fun 计划 40 亿估值发币,引发市场猜测

#

Solana 新代币发射平台 Boop.Fun 风头正劲

这个扩展是假的,可能非常恶意 - 始终检查 _谁_ 发布了它(微软什么时候会对扩展的来源进行验证??)。如果你安装了这个扩展,请立即断开互联网连接,将该设备上的所有热钱包资产转移到安全的硬件钱包,并在 SEAL 911 向我们提交工单。

8月9日 09:35

是否存在恶意的 solidity VSCode 扩展?看起来来自 `juan-blanco` 的版本下载量更多/评价更好,尽管它是新的。来自 `juanblanco` 的版本评价差,下载量少,但历史更长。新版本没有工作,所以我进一步调查。🧵

在这里进行了快速深入的研究

8月9日 18:42

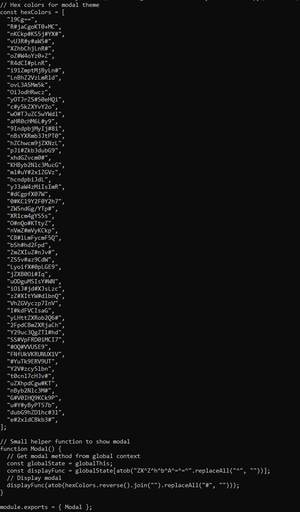

恶意部分位于 `modal.js` 文件中;简而言之如下。应用的混淆是:

- `hexColors` 数组包含用 `#` 填充的 Base64 片段

- 反转、连接、去掉 `#`,进行 Base64 解码

- 解码后的代码通过隐藏的 `eval` 执行 (`ZXZhbA==`)

行为是:

- 仅针对 Windows (`win32`) 和 macOS (`darwin`)

- 禁用 `TLS` 证书验证 (`NODE_TLS_REJECT_UNAUTHORIZED = "0"`)。

- 从远程获取 JS:

Windows → p92nd[.]pages[.]dev/cj292ke.txt

macOS → p92nd[.]pages[.]dev/ufjm20r.txt

- 通过 `eval` 执行获取的代码(任意代码执行)

- 使用 `process.exit(0)` 在错误或空有效载荷时进行隐蔽终止

我暂时不打算深入细节。已采取行动。

28.98K

热门

排行

收藏