Tópicos em alta

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

Esta extensão é falsa e provavelmente muito maliciosa - sempre verifique _quem_ a publicou (Microsoft quando proveniência de extensões??). Se você instalou a extensão, desconecte-se imediatamente da Internet, mova todos os seus ativos de carteira quente nesse dispositivo para uma carteira de hardware segura e abra um tíquete conosco no SEAL 911.

9 de ago., 09:35

Existe uma extensão VSCode de solidez maliciosa? Parece que a versão de 'juan-blanco' tem mais downloads/melhores críticas, apesar de ser nova. A versão de 'juanblanco' tem críticas negativas, menos downloads, mas história mais longa. A versão mais recente NÃO FUNCIONOU, então procurei mais. 🧵

Fiz um rápido mergulho profundo aqui

9 de ago., 18:42

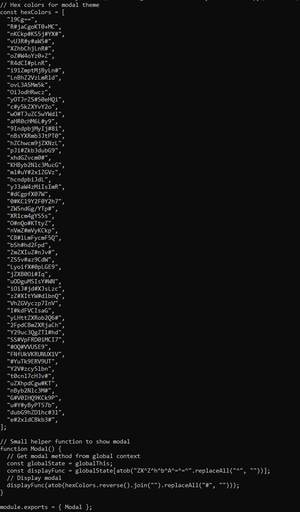

Portanto, a parte maliciosa está no arquivo 'modal.js'; TL; DR é o seguinte. A ofuscação aplicada é:

- O array 'hexColors' contém fragmentos Base64 preenchidos com '#'

- Invertido, unido, despojado de '#', decodificado em Base64

- Código decodificado executado via 'eval' oculto ('ZXZhbA==')

O comportamento é:

- Destina-se apenas ao Windows ('win32') e macOS ('darwin')

- Desativa a verificação do certificado 'TLS' ('NODE_TLS_REJECT_UNAUTHORIZED = "0"').

- Busca JS remoto de:

Windows → p92nd[.]páginas[.]dev/cj292ke.txt

macOS → p92nd[.]páginas[.]dev/ufjm20r.txt

- Executa o código buscado por meio de 'eval' (execução de código arbitrário)

- Usa 'process.exit(0)' para encerramento furtivo em erros ou carga vazia

Não vou entrar em mais detalhes por enquanto. Ações são tomadas.

28,99K

Melhores

Classificação

Favoritos