Актуальные темы

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

Это расширение поддельное и, вероятно, очень вредоносное - всегда проверяйте, _кто_ его опубликовал (Microsoft, когда будет проверка происхождения расширений??). Если вы установили это расширение, немедленно отключитесь от интернета, переместите все свои активы горячего кошелька на этом устройстве в безопасный аппаратный кошелек и откройте тикет у нас в SEAL 911.

9 авг., 09:35

Существует ли вредоносное расширение для Solidity в VSCode? Похоже, версия от `juan-blanco` имеет больше загрузок/лучшие отзывы, несмотря на то, что она новая. Версия от `juanblanco` имеет плохие отзывы, меньше загрузок, но более длинную историю. Новая версия НЕ РАБОТАЛА, поэтому я продолжил искать. 🧵

Сделал быстрое погружение сюда

9 авг., 18:42

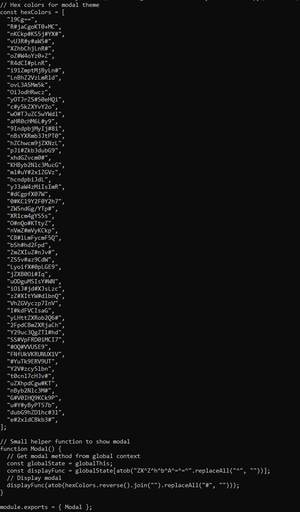

Итак, вредоносная часть находится в файле `modal.js`; кратко суть следующая. Примененная обфускация:

- Массив `hexColors` содержит фрагменты Base64, дополненные `#`

- Обратный порядок, соединение, удаление `#`, декодирование Base64

- Декодированный код выполняется через скрытый `eval` (`ZXZhbA==`)

Поведение:

- Нацелено только на Windows (`win32`) и macOS (`darwin`)

- Отключает проверку сертификатов `TLS` (`NODE_TLS_REJECT_UNAUTHORIZED = "0"`).

- Загружает удаленный JS с:

Windows → p92nd[.]pages[.]dev/cj292ke.txt

macOS → p92nd[.]pages[.]dev/ufjm20r.txt

- Выполняет загруженный код через `eval` (выполнение произвольного кода)

- Использует `process.exit(0)` для скрытого завершения при ошибках или пустом полезном нагрузке

Я не буду углубляться в детали на данный момент. Приняты меры.

28,99K

Топ

Рейтинг

Избранное