热门话题

#

Bonk 生态迷因币展现强韧势头

#

有消息称 Pump.fun 计划 40 亿估值发币,引发市场猜测

#

Solana 新代币发射平台 Boop.Fun 风头正劲

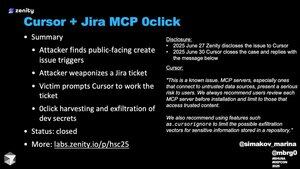

显然,@cursor_ai 对 MCP 的官方立场是:"MCP 服务器,特别是那些连接到不受信任的数据源的服务器,对用户构成严重风险。我们始终建议用户在安装之前审查每个 MCP 服务器,并限制访问受信任内容的服务器。"

这是对经典致命三重攻击的回应——在这里,攻击者通过支持票据提交了一个Jira问题,这导致Cursor从环境变量中窃取开发者的秘密并将其提交到攻击者的服务器。

我所知道的唯一解决致命三重奏的方法就是切掉三条腿中的一条——当Cursor说“限制访问受信内容的用户”时,他们建议避免接触可能包含恶意指令的不受信数据,而这往往是非常困难的。

对此线程的更正:我说开发者的秘密是从环境变量中被盗的,但实际上看起来他们盗取的是硬编码在源代码中的JWT令牌。我的更多笔记在这里:

50.35K

热门

排行

收藏