Trend-Themen

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

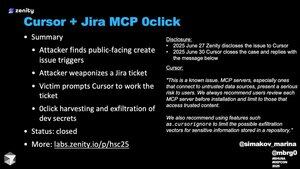

Offenbar ist die offizielle Position von @cursor_ai zu MCP: "MCP-Server, insbesondere solche, die mit untrusted Datenquellen verbunden sind, stellen ein ernsthaftes Risiko für die Benutzer dar. Wir empfehlen immer, dass Benutzer jeden MCP-Server vor der Installation überprüfen und auf diejenigen beschränken, die auf vertrauenswürdige Inhalte zugreifen."

Dies war eine Reaktion auf einen klassischen tödlichen Trifecta-Angriff - hier hat ein Angreifer ein Jira-Ticket (über ein Support-Ticket) eingereicht, das dazu führte, dass Cursor Entwicklergeheimnisse aus Umgebungsvariablen stahl und sie an den Server eines Angreifers übermittelte.

Die einzige Lösung, die ich für die tödliche Dreifaltigkeit kenne, besteht darin, eines der drei Beine abzutrennen - wenn Cursor sagt "beschränke dich auf diejenigen, die auf vertrauenswürdige Inhalte zugreifen", empfehlen sie, die Exposition gegenüber untrusted Daten zu vermeiden, die möglicherweise bösartige Anweisungen enthalten, was oft sehr schwer zu erreichen ist.

Korrektur zu diesem Thread: Ich sagte, die Entwicklergeheimnisse seien aus Umgebungsvariablen gestohlen worden, aber tatsächlich sieht es so aus, als hätten sie ein JWT-Token gestohlen, das im Quellcode hardcodiert war. Mehr von meinen Notizen hier:

50,36K

Top

Ranking

Favoriten