Topik trending

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

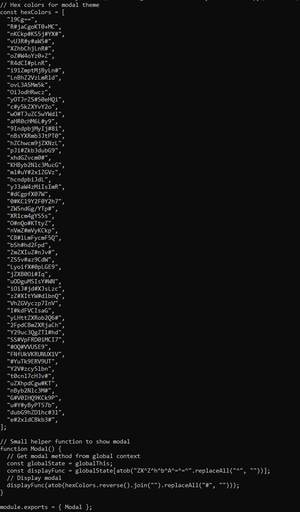

Jadi bagian berbahaya ada di file 'modal.js'; TL; DR adalah sebagai berikut. Pengaburan yang diterapkan adalah:

- array 'hexColors' menyimpan fragmen Base64 yang dilapisi dengan '#'

- Dibalik, digabungkan, dilucuti dari '#', Base64-decoded

- Kode yang didekodekan dieksekusi melalui 'eval' tersembunyi ('ZXZhbA==')

Perilakunya adalah:

- Hanya menargetkan Windows ('win32') dan macOS ('darwin')

- Menonaktifkan verifikasi sertifikat 'TLS' ('NODE_TLS_REJECT_UNAUTHORIZED = "0"').

- Mengambil JS jarak jauh dari:

Windows → p92nd[.]halaman[.]pengembang/cj292ke.txt

macOS → p92nd[.]halaman[.]pengembang/ufjm20r.txt

- Mengeksekusi kode yang diambil melalui 'eval' (eksekusi kode arbitrer)

- Menggunakan 'process.exit(0)' untuk penghentian sembunyi-sembunyi pada kesalahan atau muatan kosong

Saya tidak akan membahas lebih detail untuk saat ini. Tindakan diambil.

9 Agu, 17.44

Ekstensi ini palsu dan mungkin sangat berbahaya - selalu periksa _siapa_ menerbitkannya (Microsoft kapan asal ekstensi??). Jika Anda menginstal ekstensi, segera putuskan sambungan dari internet, pindahkan semua aset dompet panas Anda di perangkat itu ke dompet perangkat keras yang aman & buka tiket dengan kami di SEAL 911.

salah satu file berbahaya yang akan dieksekusi secara lokal saya unggah ke VT di sini:

@itsjustcornbro warna yang suka digunakan, lihat di sini saya menyelam dalam-dalam:

18,93K

Teratas

Peringkat

Favorit