المواضيع الرائجة

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

Kostas Kryptos

🔮 سايبورغ منذ عام 2009 ، عالم تشفير ومخترق أخلاقي ، نشأه ساتوشي ناكاموتو

تمكن ابتكار Walrus Quilt من تجميع 600+ دليل صغير بعد المعرفة الصفرية في معاملة واحدة وبالتالي تقليل رسوم التخزين بشكل كبير.

بصفتها blockchain maxi منذ 2008/9 ، من المدهش كيف تلحق التكنولوجيا اللامركزية بأداء الإنترنت القديم.

Soundness7 أغسطس، 23:00

💡 اللحاف يجعل تخزين براهين zk الصغيرة فعالا على نطاق واسع.

من خلال استدعاء واجهة برمجة تطبيقات واحد ، يمكنك تجميع 600+ دليل ، والاحتفاظ بالوصول لكل ملف ، وتقليل الغاز ، والقضاء على الحاجة إلى التجميع اليدوي.

هذا أمر بالغ الأهمية لألعاب ZK والتصويت وسجلات الذكاء الاصطناعي والمزيد.

6.31K

روبوتات سوي في شارع نيويورك.

إذا كانت هناك شركة تشفير واحدة يمكن أن تصبح Apple التالية هي Mysten Labs ، وهذه ردود فعل عادلة وصادقة حقا ، فأنا لا أمزح. تختلف الثقافة والابتكار وقابلية التسليم تماما عن أي شيء رأيته في كل من وادي السيليكون ومساحة التشفير في السنوات ال 15 الماضية. لا أعطي فرصا في أن Sui و Mysten لن يكونا في النهاية فيلما وثائقيا لقصة نجاح مجنونة مدفوعة بالرؤية.

Irvin9 أغسطس، 16:01

مجالسة الأطفال الروبوتية 🤖👶 هي وظيفة حقيقية في الوقت الحاضر.

يجب عليك تغيير البطاريات (الحفاضات).

ضع الروبوتات في النوم بعناية.

تأكد من أنهم لا يصطدمون بشكل عشوائي بالأشياء (أو البشر)

الجزء الجيد هو أنهم يعملون بشكل أفضل على @SuiNetwork

مع @JohnNaulty @gdMystenlabs @kostascrypto

17.04K

مرحبا بكم في عصر الإنترنت الجديد ... حيث حتى لو كانت أفضل كلمة مرور لديك هي 12345678 ، فإنك تدخل التشفير دون أن تلاحظ أنك تستخدم التشفير. هذه التفاصيل الصغيرة ...

Sui8 أغسطس، 01:07

مفتاح المرور مباشر الآن على شبكة Sui الرئيسية.

يتيح مفتاح المرور تسجيل الدخول السريع والآمن باستخدام Face ID أو Touch ID أو Yubikey.

هذا صحيح - لا عبارات أولية ولا كلمات مرور.

أيها المنشئون ، يمكنك البدء في دمج مفتاح المرور في تطبيق Sui الخاص بك اليوم.

إليك كيف ولماذا يغير هذا كل شيء 👇

11.05K

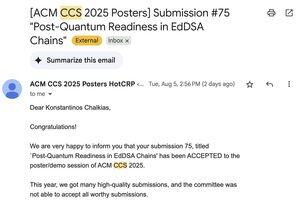

تم قبول اختراق Sui في Quantum Safety في جلسة ملصقات ACM CCS 2025 ، التي ستقام في أكتوبر في تايوان!

بالنسبة لأولئك الذين ليسوا على دراية بالمؤتمرات الأكاديمية, @TheOfficialACM CCS هي واحدة من أفضل الأحداث وأكثرها شهرة في مجال أمن الاتصالات بأكمله; العديد من الأفكار المنشورة هناك تشكل مستقبل أمان الويب للبشرية.

أدرك جميع المراجعين الأربعة بالإجماع قدرتها على التأثير الكبير ، حيث قدموا التحقق الأولي من صحة الأقران على أن السلاسل المستندة إلى EdDSA مثل Sui و Solana و NEAR و Cosmos و Aptos و Cardano لديها مسار أكثر سلاسة ومتوافقا مع الإصدارات السابقة لأمان ما بعد الكم من Ethereum أو Bitcoin.

نسخة موسعة في الطريق ، تسلط الضوء على كيفية وضع هذه الأفكار أساسا أساسيا للتحولات الآمنة للكم حتى خارج سلاسل الكتل.

cc'ing press الذي غطى الموضوع بالفعل: @Cointelegraph @CriptoAZ

@DecryptMedia @dragonwolftech

@CCNDotComNews

@TCR_news_

@blockchainrptr @pet_mwas

@Onesafeio

42.7K

🚨 يعد ابتكار Sui الأخير نقلة نوعية في هجرة ما بعد الكم ، ولا يتعلق الأمر فقط بسلاسل الكتل.

يقدم بروتوكول EdDSA-PQR الجديد طريقة لإثبات ملكية ما بعد الكم للمفتاح دون تغيير العنوان أو تدوير المفتاح الخاص.

لماذا هذا مهم إلى ما هو أبعد من التشفير؟ 🧵👇

1/

في blockchains ، يؤدي تغيير العناوين أو تدوير المفاتيح إلى تعطيل الوصول إلى الأصول ، وهو أمر مستحيل على المستخدمين الخاملين في @SuiNetwork و @solana و @NEARProtocol و @cosmos و @Cardano و co.

يحل EdDSA-PQR ذلك من خلال إثباتات ZK للملكية بناء على المفاتيح المشتقة من البذور ، مما يتيح مسارا بدون شوكة وجاهز للترحيل.

2/

ولكن هذا هو اللاعب الحقيقي:

يمكن أن تساعد هذه الطريقة أي نظام يتم فيه نسخ مفاتيح الجذر أو يصعب تدويره:

- شهادات جذر TLS على الأجهزة المضمنة

- عملاء VPN بشهادات ثابتة

- مفاتيح توقيع البرامج الثابتة لإنترنت الأشياء

– HSMs وبطاقات الهوية و TEEs

- محملات إقلاع نظام التشغيل ومثبتات جذر VM

– خدمات كاتب العدل التي تعتمد على مثبتات التشفير غير القابلة للتغيير

3/

في هذه الأنظمة ، يكون دوران المفاتيح مكلفا أو محفوفا بالمخاطر أو مستحيلا ببساطة. لكن الامتثال والأمن الأمامي والثقة المستقبلية ستتطلب مرونة كمية.

هذا يخلق توترا: كيف تحصل على ضمانات ما بعد الكم دون لمس المفاتيح القديمة؟

4/

الاقتراح الجديد يجعل ذلك ممكنا:

طالما أن المفتاح مشتق من بذرة (كما هو الحال في EdDSA الكنسي) ، يمكن إنشاء دليل على الملكية من STARK أو Ligero ، مع ضمانات آمنة للكم ... كل ذلك مع الحفاظ على المفتاح والمعرف سليمين.

5/

نعم، هناك حاجة إلى تحديث البرامج أو البرامج الثابتة لدعم المنطق الجديد، ولكنك لست بحاجة إلى إعادة إنشاء المفاتيح أو إعادة إصدار الهويات أو قطع التوافق.

وهذا يفصل بين الاستعداد الكمي وعملية الهجرة الرئيسية المؤلمة.

6/

هذا مهم عبر الصناعات:

- يمكن لمحفظة الأجهزة التي تحتوي على مفاتيح EdDSA المحروقة في المصنع أن تثبت ملكيتها الآمنة للكم.

- يمكن لجهاز توجيه VPN في الميدان منذ عام 2018 تأكيد مسار ترقية PQ.

- يمكن لشريحة جواز السفر التحقق من المرونة الكمومية ، دون إعادة إصدارها.

7/

والتأثير أعمق (يرجى قراءة مصممي التشفير):

يلمح هذا العمل إلى أن معايير التشفير المستقبلية ، بما في ذلك مخططات ما بعد الكم @NIST يجب أن تفكر في اعتماد اشتقاق مفتاح البذور المجزأة بدلا من الكشف عن المواد الخاصة الخام.

يعطينا مبدأ التصميم هذا تراجعا:

إذا تم كسر المشابك (أو أي بدائية جديدة أخرى) لاحقا ، فإن البذور المجزأة ستسمح لنا بالتطور دون تدوير العناوين أو الأسرار مرة أخرى. اقرأ منشور @billatnapier:

8/

لذلك هذا ليس مجرد إصلاح blockchain.

إنه تحول في التفكير التشفيري ، نحو المواد الرئيسية المتوافقة مع الاستقبال والتي يمكن أن تثبت الأمان عبر العصور والخوارزميات ونماذج التهديد.

9/

نعتقد أن هذا يمكن أن يؤثر على كيفية إنشاء المفاتيح وتخزينها عبر جميع أنظمة التشفير في السنوات القادمة، بما في ذلك طبقات الهوية ومثبتات الثقة في البنية التحتية ومكدسات TLS/VPN بعد الكم. ربما قبل الانتقال الكمي الآمن الكامل بحلول 2030-35 ، يجب على معظم الكيانات على الأقل التحول الآن إلى EdDSA فقط في حالة.

باختصار:

"لقد أظهرنا أنه يمكنك لف مفتاح قديم بأمان كمي ، دون تغيير المفتاح العام أو كسر النظام. قد يعيد هذا تشكيل كيفية إنشاء مفاتيح خاصة وتحريكها في المستقبل في المستقبل ".

51.77K

الأفضل

المُتصدِّرة

التطبيقات المفضلة

رائج على السلسة

رائج على منصة X

أهم عمليات التمويل الأخيرة

الأبرز